| 常见漏洞 | 利用条件 | 利用方法 | 漏洞原理 | 漏洞排查 |

|---|---|---|---|---|

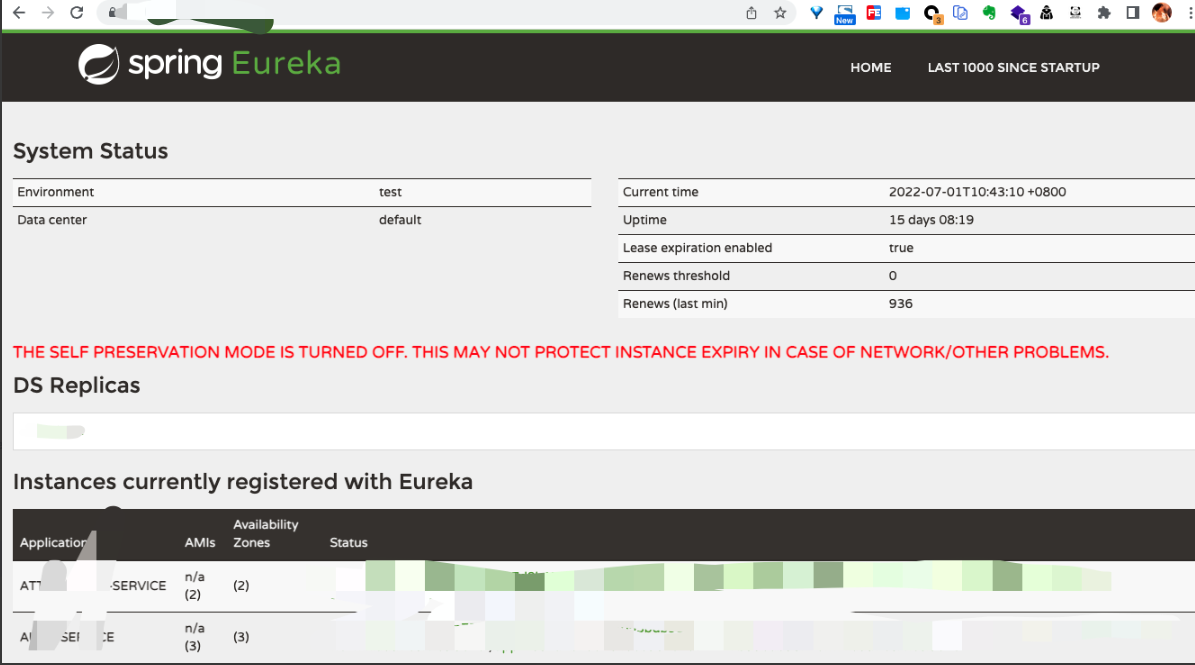

| Eureka 注册中心暴露在外网 | 目标可以请求攻击者的服务器(请求可出外网) | 外网访问,直接访问到服务治理内容,将自己的服务注册到目标环境 | 网络配置:Eureka 客户端注册时配置的服务端地址未限制外网访问 1、域名存在公网记录且开放了对应端口 2、IP属于外网,未限制IP端口方式访问eureka:client:serviceUrl:defaultZone:${EUREKA_DEFAULT_ZONE:http://x:x@localhost:port/eureka/ } | /eureka |

| Eureka 登录弱口令 | 目标可以请求攻击者的服务器(请求可出外网) | 使用常用弱口令登录 | 服务端配置:设置了鉴权但使用了弱口令security: user:name: admin password: admin | |

| Eureka 加密绕过(获取被星号脱敏的密码的明文) | 1、目标可以请求攻击者的服务器(请求可出外网)2、可以 GET 请求目标网站的 /env 3、可以 POST 请求目标网站的 /env 4、可以 POST 请求目标网站的 /refresh 接口刷新配置(存在 spring-boot-starter-actuator 依赖)5、目标使用了 spring-cloud-starter-netflix-eureka-client 依赖 | 利用方法 | ||

| eureka xstream deserialization RCE | 1、目标可以请求攻击者的 HTTP 服务器(请求可出外网)2、目标使用的 eureka-client < 1.8.7(通常包含在 spring-cloud-starter-netflix-eureka-client 依赖中)3、可以 POST 请求目标网站的 /env 接口设置属性 4、可以 POST 请求目标网站的 /refresh 接口刷新配置(存在 spring-boot-starter-actuator 依赖) | 利用方法 |

参考资料:

LandGrey/SpringBootVulExploit: SpringBoot 相关漏洞学习资料,利用方法和技巧合集,黑盒安全评估 check list - https://github.com/LandGrey/SpringBootVulExploit

spring eureka漏洞_Spring boot相关漏洞利用- https://www.cxyzjd.com/article/weixin_39690958/111574572

评论区